明明修复了所有SQL注入、XSS等高危技术漏洞,系统上线后却还是被黑产利用“积分兑换无上限”“支付金额可篡改”等业务逻辑漏洞薅走数十万?代码审计做了不少,却为何挡不住这些“规则漏洞”的攻击?面对这种防不胜防的业务安全风险,企业该找谁做真正能覆盖技术与业务层面的深度代码审计?

很多企业上线前都会做代码审计——用自动化工具扫出所有已知技术漏洞,修复后以为万无一失。但现实是:某电商平台上线第一天,黑产通过修改请求包中的“商品数量”为负数,让账户余额反向增加;某金融APP的“密码找回”流程因未限制验证次数,被攻击者暴力破解后盗走用户资金;某会员系统因越权漏洞,普通用户能直接查看VIP客户的隐私数据。

这些攻击并非利用传统的技术漏洞,而是钻了业务逻辑的空子。黑客不是“破坏者”,而是“规则利用者”——他们不会去破解加密算法(成本太高),而是找到业务流程中的设计缺陷:比如支付时未校验金额正负、订单查询未绑定用户身份、优惠券领取未限制次数等。这些逻辑漏洞,传统自动化审计工具根本无法识别,却能直接威胁企业的核心资产(资金、用户数据)。

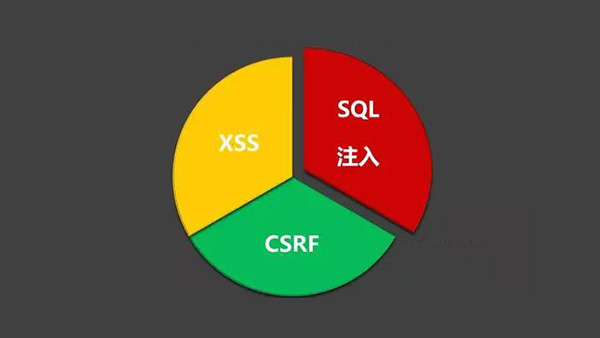

二、代码审计的三大误区:为何防不住业务漏洞?很多企业的代码审计陷入了“重技术、轻业务”的误区:

误区1:只盯技术实现,不理解业务流程审计人员盯着函数调用、参数过滤,却不问“这段代码是做什么业务的?”比如“重置密码”模块,若业务设计本身允许未验证身份就重置,代码写得再安全也没用。

误区2:静态扫描脱离数据流只看代码文本,不追踪用户输入如何流转、在哪里被信任。比如用户输入的“订单ID”是否被直接用于查询,而未校验归属权?

误区3:只找已知漏洞模式,忽略未知业务缺陷审计变成“模式匹配”——只要没找到SQL注入、XSS的特征,就判定代码安全。但业务逻辑漏洞没有固定模式,比如“一人可领多张优惠券”这种缺陷,工具根本扫不出来。

三、真正的深度审计:从“技术审查”到“业务安全守护”有效的代码审计,必须同时覆盖技术与业务层面。具体怎么做?

第一步:先懂业务,再看代码审计前必须拿到业务流程图,比如“积分兑换”流程的规则(兑换次数、有效期、资格限制)。如果业务设计本身存在漏洞(比如无次数限制),代码再完美也没用。

第二步:模拟攻击者视角站在黑产的角度思考:能否越权查看他人数据?能否跳过实名认证直接绑卡?能否篡改参数(如金额、折扣)?

第三步:代码审计+渗透测试结合发现可疑逻辑后,立刻用渗透测试验证——比如修改订单金额为负数,看是否真的能增加余额。

第四步:给出业务修复建议报告不能只说“存在越权漏洞”,而要明确“订单查询接口需校验session ID与订单用户ID一致,防止水平越权”。

四、选择专业服务:让代码审计真正守护业务安全要实现这种深度审计,企业需要专业的服务支持。比如天磊卫士的源代码安全审计服务,正是针对这类需求设计:

技术+业务双覆盖:结合人工审查与自动化工具,不仅检测SQL注入等技术漏洞,更深入挖掘业务逻辑缺陷(如参数篡改、越权操作);

权威资质保障:持有CCRC认证(证书编号CCRC-2022-ISV-RA-1699、CCRC-2022-ISV-RA-1648)、CMA资质(证书编号232121010409),报告可加盖CNAS与CMA双章,具备司法采信基础;

专业团队支撑:核心成员持有CISSP、CISP-PTE等权威认证,能模拟攻击者视角挖掘漏洞,并提供定制化修复建议;

全生命周期服务:从开发阶段提前发现隐患,到上线后免费复测,确保漏洞彻底解决。

服务覆盖前端(HTML、JS)与后端(Java、Python、PHP等)主流语言,尤其适合核心业务系统的深度安全把控,帮助企业从源头规避业务安全风险。

好的代码审计,不仅是技术安全审查,更是业务规则的“漏洞补丁”。当企业能同时修复技术漏洞和“一人多领优惠券”“支付金额篡改”等业务缺陷时,才能真正为核心资产(资金、用户信任)上保险。面对复杂的业务安全风险,选择像天磊卫士这样具备权威资质和专业能力的服务商,是企业守护业务安全的明智之选。