对于很多 NAS 玩家、游戏发烧友或远程办公族来说,最头疼的问题莫过于:明明家里带宽拉满了,身在室外想连回家里的设备,却像隔了一座“五指山”。

想办个公网 IP?运营商不给。 用传统的转发方案?延迟高到想撞墙。

其实,现代异地组网技术中隐藏着一套极其精妙的“暴力美学”——NAT 穿透。今天我们就来深度拆解一下,两台互不相识的设备,是如何跨越重重防火墙,在互联网大海中完成“精准握手”的。

一、 防火墙:只许出,不许进?要理解穿透,先要理解障碍。

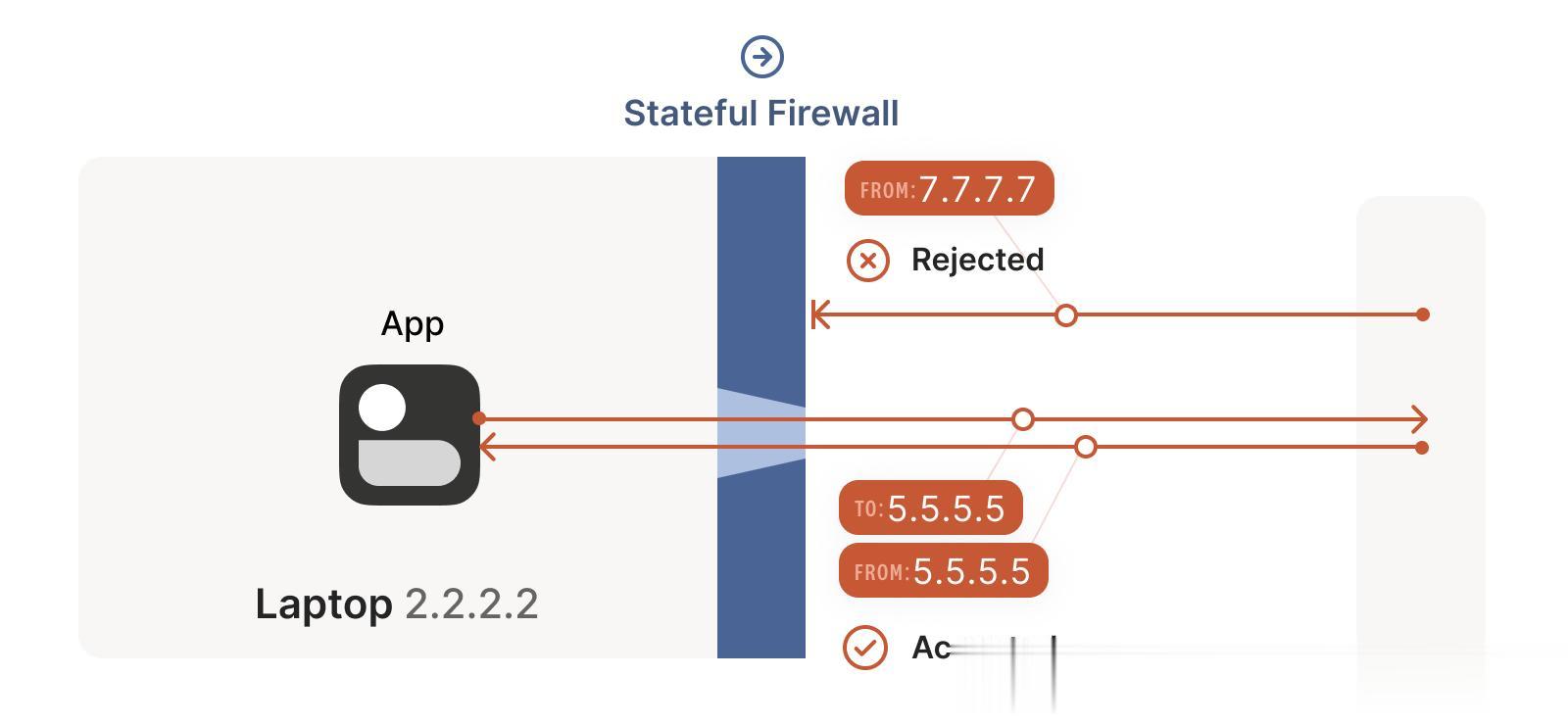

大多数人的路由器都自带状态防火墙(Stateful Firewall)。它的逻辑很简单:默认允许所有“向外”的连接,封死所有“向内”的需求。

但这在技术层面上其实是个伪命题。因为任何通讯都是双向的,防火墙是怎么分辨“出”和“进”的呢?

答案是:靠记忆。

当你从家里电脑访问百度时,防火墙会记下一条规则:“刚才 192.168.1.10 发起了一个去往百度的请求,那接下来百度发回来的数据包,就让它进来吧。”

如果你想从外网主动连接家里,由于防火墙没有“记忆”,这条数据就会被无情拦截。

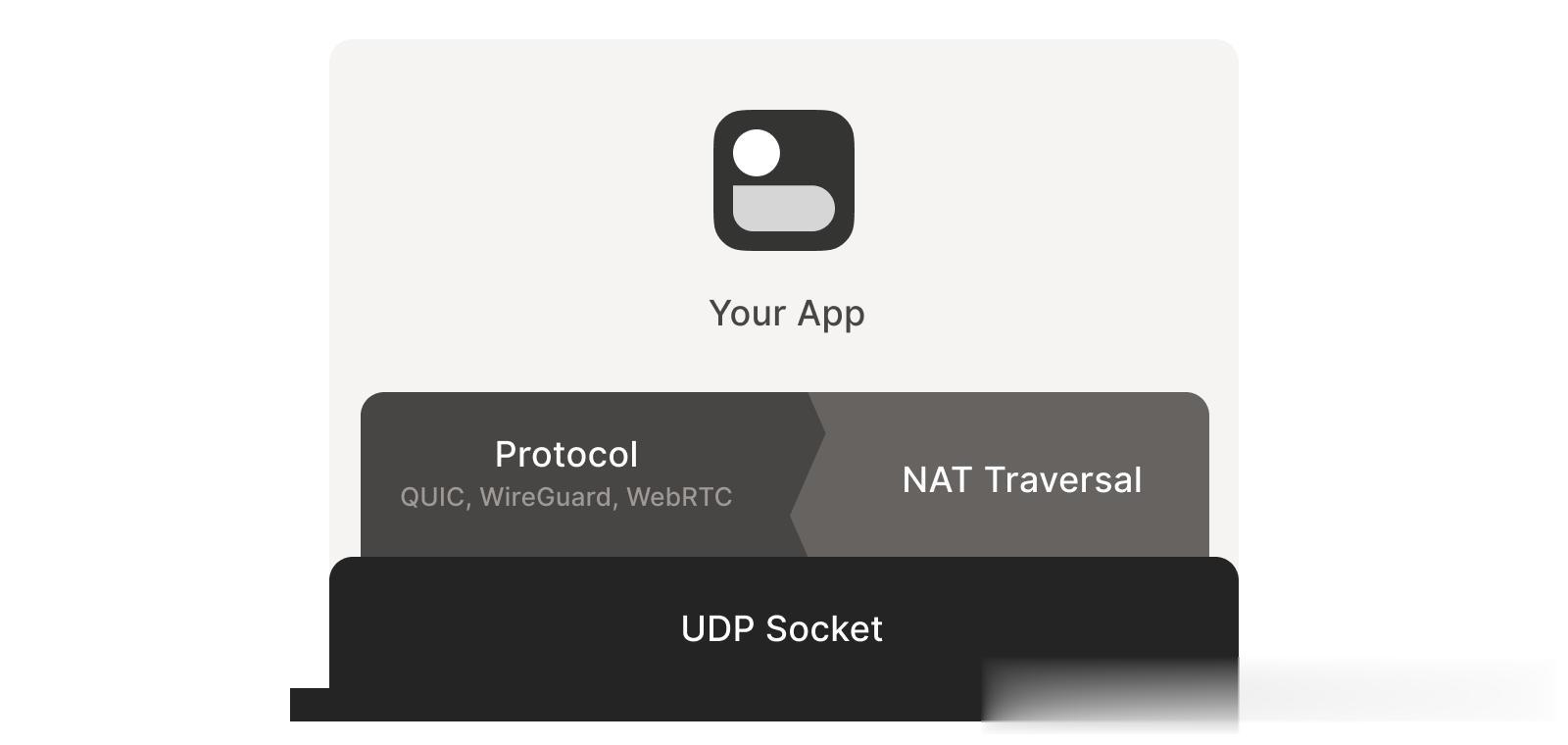

二、 NAT 穿透的核心:UDP 打洞

二、 NAT 穿透的核心:UDP 打洞既然防火墙“只记回程包”,那我们能不能利用这个规则?

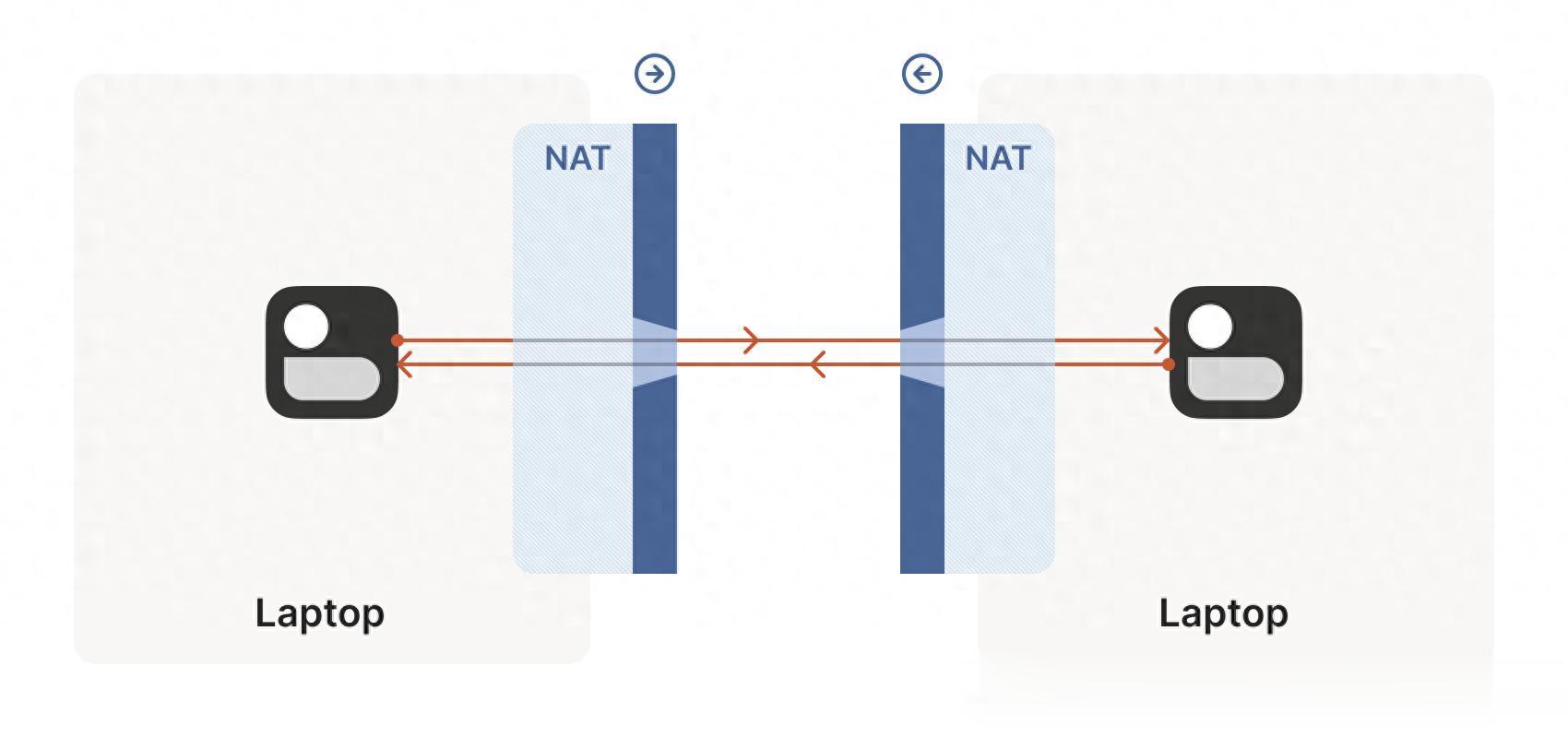

假设设备 A 和 B 想要直接通话,它们可以同时向对方发送一个 UDP 包。

A 发给 B 的包会被 B 的防火墙拦截,但 A 的防火墙记住了:“A 找过 B”。紧接着,B 发给 A 的包到达 A 时,A 的防火墙一看:“哟,这不就是刚才 A 找的那个 B 吗?放行!”这就是经典的 UDP Hole Punching(UDP 打洞)。

三、 谁在捣乱?NAT 类型的“阶级歧视”

三、 谁在捣乱?NAT 类型的“阶级歧视”如果所有路由器都这么听话,世界就和平了。可惜,NAT(网络地址转换)设备的行为并不统一。

在网络届,NAT 被分成了几个等级:

全圆锥型 (Full Cone): 最宽松,只要洞打好了,谁都能钻进来。对称型 (Symmetric NAT): 最严格。这种路由器(常见于大公司企业网)会给每一个连接分配不同的随机端口。这就产生了一个死结:A 告诉 B ,“去 4242 端口找我!”结果 B 连过去时,A 的路由器一看是不认识的人,瞬间把端口变掉了。

这就是为什么很多传统的内网穿透工具在公司网络下会失效的原因。

四、 暴力与美学:生日悖论与打洞升级

四、 暴力与美学:生日悖论与打洞升级面对这种“顽固”的对称型 NAT,顶级组网技术会祭出两大杀招:

1. 端口碰撞(生日攻击)

如果无法预测下一个端口是多少,那就多试几个!利用数学上的生日悖论:一群人里只要有 23 个人,有两个人生日相同的概率就超过 50%。 同样的,如果 A 打开 256 个端口,B 随机扫描几百个端口,双方“撞”上的概率会呈几何级数提升。通常几秒钟内,连接就能穿越看似密不透风的企业网。

2. 万能钥匙(UPnP/PCP)

现在的智能路由器大多支持 UPnP 或 PCP 协议。组网软件可以像“管家”一样直接吩咐路由器:“给我开个后门,把外部 1234 端口转给我的 1234。” 这一步成功,所有阻碍瞬间消失。

五、 最后的保障:中继转发 (Relay)如果遇到极端的校园网或者运营商完全禁用了 UDP 流量,该怎么办?

这时就需要 Relay 中继服务器 登场了。它像是一个中间人,A 把包推给中继,中继再转给 B。 虽然增加了物理延迟,但它能保证 100% 的连通性。优秀的组网工具(如 WebTunnel 的底层机制)会采用 ICE(交互式连接建立) 协议:

同时尝试所有路径,哪条最快用哪条,哪怕打洞失败,也能在毫秒间无缝切换到中继。

总结实现无公网 IP 的流畅远程连接,是一场与防火墙博弈的艺术。从简单的 UDP 打洞,到复杂的端口模拟,再到最后的中继兜底,这一切复杂的逻辑都被隐藏在现代组网产品的“连接”按钮之下。

你在实现异地组网时,遇到过最难搞的网络环境是什么样的?是公司禁用了 UDP,还是移动 4G 信号下的多层 NAT?欢迎在评论区留言讨论!

#网络技术 #内网穿透 #NAS玩家 #异地组网 #远程办公