大家好,我是裤衩,今天跟大家聊一个事儿——欧盟委员会被黑客搞了。

3月24日,欧盟委员会发现自己的云基础设施被人动了手脚。这个云是托管Europa.eu网站的,算是欧盟的官方门面。攻击被控制住了,网站也还能正常访问,但调查发现数据已经被取走了。

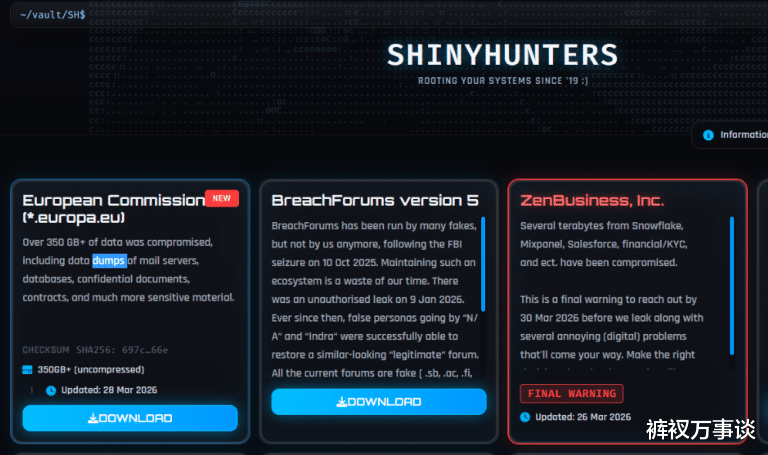

谁干的?ShinyHunters,一个这两年特别活跃的勒索团伙。

他们在暗网的泄露站点上贴出了欧盟委员会的名字,声称窃取了超过350GB的数据。我去翻了翻他们列出来——邮件服务器数据转储、数据库、机密文件、合同,以及其他敏感材料。

看完这个清单,我沉默了好一会儿。

你知道这意味着什么吗?邮件服务器。如果攻击者拿到了邮件内容,那不只是几个人的私人通信,可能涉及欧盟内部的政策讨论、外交沟通、决策过程。数据库里可能有各类登记信息、往来记录。机密文件更不用说了,那些原本只有特定级别人员才能翻阅的东西,现在躺在一个黑客组织的服务器里。

这还不算完。有安全研究人员分析后发现,泄露的可能还包括员工的个人身份信息、DKIM签名密钥、内部管理后台的URL,以及一个完整的单点登录用户目录。

单点登录目录是什么概念?就像你有一把万能钥匙,能开整个办公楼所有的门。

更让我在意的是一点——攻击者入侵的是AWS账户。BleepingComputer率先报道了这个细节,说威胁行为体拿到了欧盟委员会AWS账户的访问权限,偷走了数百GB数据。AWS马上回应说不是自己的问题,服务运行正常。

那问题到底出在哪?是某个员工的凭证被钓鱼钓走了?是云环境的配置出了漏洞?还是又是那个老套路——一个伪装成IT支持的诈骗电话?

说实话,我现在反而觉得,这些问题可能永远不会有明确答案。

因为ShinyHunters这伙人的攻击方式太“人味儿”了。他们不靠硬攻,靠软磨。给你打电话,假扮IT支持,语气亲切得像你亲哥。你要是信了,点了他们发的链接,输了密码,一切就结束了。

有网络安全报告指出,ShinyHunters特别擅长语音钓鱼,甚至能绕过多因素认证。这意味着,即便你设置了手机验证、指纹识别这些额外保护措施,一个精心设计的电话也能让你亲手把这些防线拆掉。

今年1月30日,欧盟委员会的移动设备管理系统就被攻击过一次。那次可能泄露了一些员工的名字和电话号码-2。这才过了不到两个月,又来一次更大的。而且这次的攻击者直接拿到了云环境里的海量数据。

有人说,欧盟委员会不是说了内部系统没受影响吗?那是不是就没那么严重?

我觉得不是这么看的。一个机构的网络安全,不是只有“内部系统”才重要。云托管的数据、邮件服务器里的通信、数据库里的记录,这些东西的泄露同样会造成巨大的影响。正如一位安全专家说的,就算攻击者说不勒索,安静的泄露对信任和外交关系的破坏力一样大。

而且ShinyHunters这伙人还有一个特点——他们不一定靠勒索赚钱。有时候他们直接就把数据公开了。据BleepingComputer的报道,这次攻击者明确表示不会用窃取的数据勒索欧盟委员会,但打算以后在网上公开。

不勒索,直接公开。这不是更狠吗?

勒索至少还有个谈判的余地,有个讨价还价的过程。直接公开,意味着数据就这么赤裸裸地挂在网上,任何人都能下载。机密文件、合同、邮件,全部见光。

我翻了翻ShinyHunters之前的“战绩”。荷兰电信公司Odido、金融科技公司Figure、羽绒服品牌Canada Goose、音乐平台SoundCloud,都是他们的受害者。Canada Goose那次,超过60万条客户记录被公开,包括客户姓名、电子邮件、电话号码、账单地址、IP地址,甚至部分支付卡信息。

看到这里,我其实有点感慨。从商业公司到政府机构,从羽绒服客户数据到欧盟机密文件,ShinyHunters的目标跨越了各种领域。这说明什么?说明没有谁能永远高枕无忧。

欧盟委员会在1月份刚提出要加强网络安全的立法,两个月后自己就被攻破了。这种反差让人觉得有点哭笑不得。

所以回到最开始那个问题——这350GB数据到底是什么?目前还没有人能完全确认。但有一点可以确定:不管里面是什么,这事儿已经给所有人敲了个警钟。

消息来源:securityaffairs.com;