标签: 恶意软件

服务器租用:恶意软件攻击包含什么

服务器租用场景下,恶意软件攻击是一个严峻的威胁,涵盖多种类型,每种都可能对服务器的安全、性能和数据造成严重破坏。病毒是一种能够自我复制的恶意程序,它通常附着在正常文件或程序上。当用户在服务器上运行被感染的文件时...

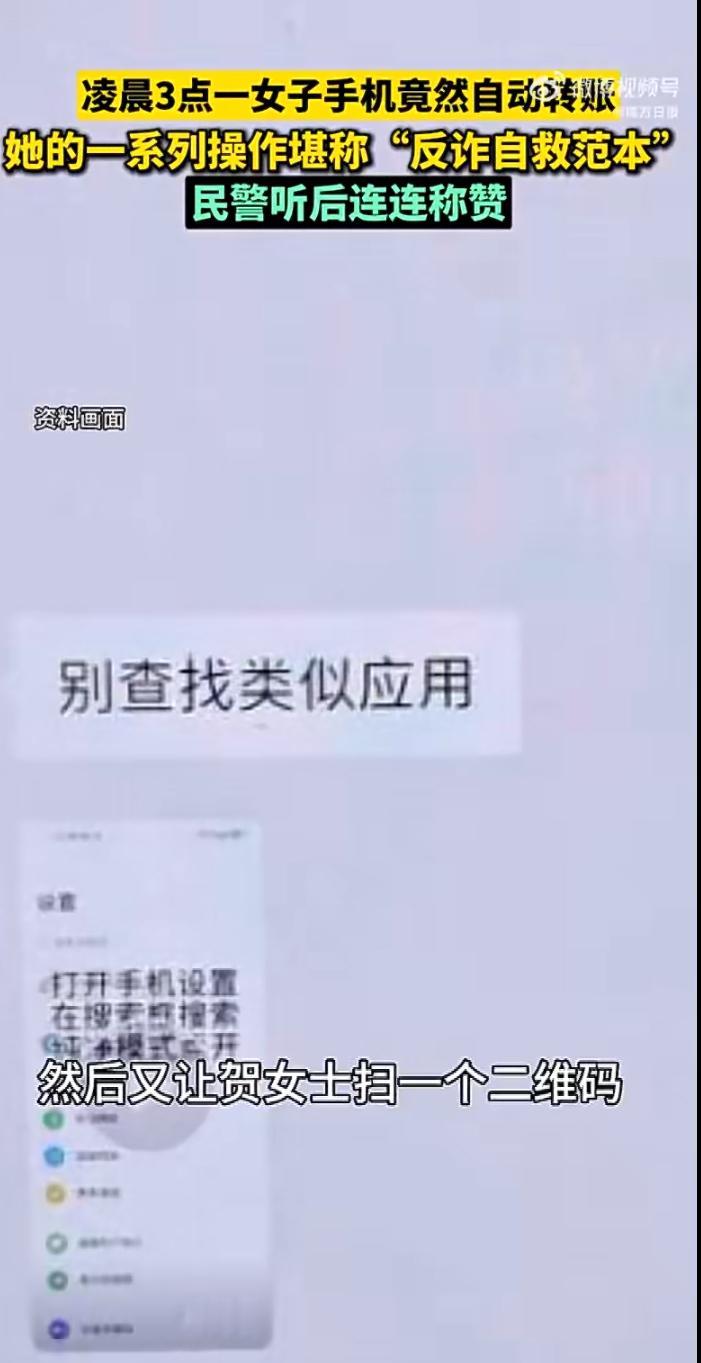

凌晨三点,熟睡的贺女士被手机屏幕的异动惊醒——手机竟像被“鬼附身”般自动操作转账

凌晨三点,熟睡的贺女士被手机屏幕的异动惊醒——手机竟像被“鬼附身”般自动操作转账!原来,她此前扫描了陌生二维码下载的软件暗藏木马,黑客远程操控手机,试图盗取资金。所幸贺女士平日关注反诈宣传,迅速拔卡断网、转移资金、恢复手机出厂设置,最终成功止损。这惊魂一幕不仅是个案,更撕开了科技时代下个人信息安全的巨大漏洞:当手机变成“定时炸弹”,我们该如何守护自己的“钱袋子”?这起事件背后,是一条触目惊心的黑产链条。骗子伪装成客户诱导下载恶意软件,病毒潜伏待夜深人静时发作,利用凌晨人们熟睡、反应迟缓的时机实施盗刷。更可怕的是,此类技术犯罪正愈发“智能化”:木马程序能伪装成计算器、壁纸软件,甚至通过语音关键词触发;黑客破解基站信号,在受害者无感知的情况下完成转账授权。数据显示,2023年手机病毒窃取金额超20亿,凌晨2-5点的盗刷案件追回率不足13%——数字背后,是无数家庭的血汗钱与安全感被吞噬。但贺女士的“教科书式自救”也给我们重要启示:技术犯罪再狡猾,也怕“人防”到位!她的三步操作堪称范本:第一步,物理断网——拔卡切断网络,斩断远程操控的“命脉”;第二步,资金隔离——快速转移余额、解绑银行卡,筑起“防火墙”;第三步,彻底消杀——恢复出厂设置清除病毒,避免二次攻击。警方事后提醒的“核查银行卡绑定+修改密码”更是加固防线。这些动作看似简单,却直击犯罪链条要害,将技术劣势转化为人力优势。信息安全本质是人与技术的博弈,而人永远是关键变量。骗子利用的不仅是技术漏洞,更是人们的侥幸心理:随意扫码、下载未知APP、忽略权限提醒……每一个“我就试试看”都可能埋下隐患。贺女士能成功自救,正因为她将反诈知识转化为肌肉记忆。这提醒我们:安全不是临时抱佛脚,而是日常习惯。不扫不明二维码、定期清理“僵尸应用”、关闭非必要权限、设置强密码……这些“小动作”实则是给财产上保险。评论区想问问大家:你的手机里有没有来历不明的软件?是否清楚如何紧急止损?科技便利与安全风险如影随形,我们既要享受红利,更要学会“与狼共舞”。当凌晨三点的手机再次亮屏,愿每个人都能像贺女士一样,用清醒与行动,将危机化为平安。别让“黑手”伸进你的生活——警惕常在,安全长存!(案例来源:南方日报)

余某某团伙以“最优报价”中标,将恶意软件植入千余台电脑,窃取500余家企业核心数据并转卖,涉案超亿元

犯罪团伙利用商业合作,在千余台企业电脑中植入恶意软件,导致五百余家企业的投标报价、技术方案等核心数据遭窃,涉案金额超亿元。这起案件不仅因受害者规模庞大令人震惊,更凭借隐蔽的作案手法,为所有企业敲响了商业秘密安全...

超亿元商业窃密案,5人被抓!上千台电脑被植入恶意软件,核心数据遭窃

犯罪团伙利用商业合作,在千余台企业电脑中植入恶意软件,导致五百余家企业的投标报价、技术方案等核心数据遭窃,涉案金额超亿元。这起案件不仅因受害者规模庞大令人震惊,更凭借隐蔽的作案手法,为所有企业敲响了商业秘密安全...

StrelaStealer 恶意软件“浮出水面”数百个美国和欧盟组织遭殃

近日,StrelaStealer 恶意软件发起了大规模的攻击行动,试图窃取电子邮件帐户凭据,行动波及到了美国和欧洲的一百多个组织。2022 年 11 月,StrelaStealer 被首次披露,它是一种新型信息窃取恶意软件,可从 Outlook 和 ...